Hola amigos.

Hoy vamos a ver cómo podemos envenenar

la caché DNS de cualquier equipo.

Un nombre de dominio, es una traducción

de una determinada ip de una máquina a un nombre más comprensible

para el ser humano.

Por ejemplo, la dirección ip

216.58.213.100 corresponde a Google, así, que, si abrimos el

navegador y escribimos esta dirección, nos irá a la página de

Google. Sin embargo, es más fácil de memorizar google.com.

Los servidores DNS (Servidores de

Nombre de Dominio) tienen una base de datos que relaciona cada

dirección IP con su nombre.

A este nombre se le llama nombre de

dominio.

Los equipos guardan una pequeña caché

con los nombres de dominio y su IP. Si no conoce la IP de un

determinado nombre, la busca a través del servidor DNS del proveedor

de internet (ISP).

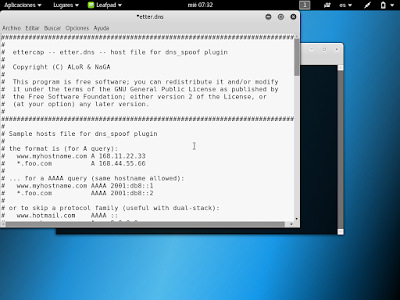

Accedemos al directorio /etc/ettercap/

y abrimos etter.dns

Con el mismo formato de los ejemplos de

arriba, ponemos

Es decir, a la derecha, la IP a la que

queremos redireccionar el nombre de dominio de la izquierda.

Guardamos y cerramos.

Ponemos

echo 1 >

/proc/sys/net/ipv4/ip_forward

y ejecutamos

ettercap -G

Vamos a

Elegimos la interfaz en:

Ahora, nos vamos a

Ahora vamos a :

Seleccionamos 192.168.1.1 y damos a

target 1

Seleccionamos 192.168.1.130 y damos a

target 2

Nos vamos a pluggins--> Manage the

plugins

Y damos dos veces con el ratón a

dnsspoof

Y ya lo tenemos hecho.

Si la víctima abre el navegador y vaya a la página web del F.C. Barcelona, siempre le va a salir la página del Real Madrid C.F.

Para hacerlo en consola:

ettercap -Tqi eth0 -P dns_spoof -M arp:remote /// ///

Para desactivar el pluggin, le volvemos

a hacer doble click.

Y para detener el ataque, nos vamos a

mitm--> Stop mitm attacks

Es importante hacer estos dos últimos

pasos para que todo vuelva a la normalidad tras el ataque. De otra

manera, la víctima podrá deducir que algo ha ocurrido.